SQL Injection, fique longe desse problema!

Tutorial completo e sem enrolação!

Como a falta de atualização no seu WordPress pode acabar com a sua reputação com o google.

SQL Injection é uma técnica em que usuários maliciosos podem injetar comandos SQL em um procedimento SQL através da entrada de dados em uma página web. Esses comandos SQL injetados alteram um SQL já existente e que deveria processar uma requisição pré-definida. Esse SQL que pode ser injetado compromete severamente a segurança de uma aplicação web.

Hoje vamos abordar um problema muito frequente, tão frequente que podemos dizer que pelo menos uma vez por mês temos que ajudar nossos clientes hospedados conosco a resolver esse problema, o SQL Injection.

Em resumo, essa técnica é utilizada para “N” motivos, porém, a utilização dela não é nociva em nenhum caso. Abaixo vou relatar como identificar e resolver esse problema.

SQL Injection: Como conseguiram colocar isso no meu site?

Simples, por se tratar-se do SQL Injection você precisa ter um site com banco de dados e hoje pelo menos 90% dos sites utilizam algum CMS para o seu gerenciamento, neste artigo em específico vou falar sobre o WordPress que é de código aberto e sem dúvidas o mais popular.

Algumas agências ou desenvolvedores muitas vezes buscam soluções prontas e muitas delas são soluções pagas. Com o intuito de baratear o processo devido um orçamento apertado ou outra razão eles acabam utilizando temas ou “Plugins” nulled, que são nada mais, nada menos que plugins sem a devida licença, hackeados para uso sem a necessidade de compra-los ou ativa-los, mas isso traz um grande problema entre elas a falta de atualização.

Quando você compra um tema ou um plugin para o seu projeto, o desenvolvedor do mesmo fornece a você todas as atualizações necessárias, além de atualizações de segurança e adição de novos recursos, essas atualizações são necessárias para acompanhar o avanço do wordpress, ou seja comprou um plugin para a versão x mas o wordpress atualizou para versão Y, o desenvolvedor faz as alterações necessárias para que o plugin funcione na versão X e na versão Y o que não acontece com um plugin “nulled”, portanto não recomendo o uso dessa prática, além de insegura pode causar um grande mal-estar entre você e seu cliente.

Sendo direto, você só acha como dizem “Sarna para se coçar” se procurar, são raros os casos onde um site atualizado, tema, plugin e core do WP “Contraírem” certos problemas e estou falando de sites sem nenhuma proteção interna, então a recomendação é expressa: ATUALIZE O SEU WORDPRESS, e para quem não atualiza, vai um recado do Caetano…

Conhecimento de causa

No ultimo site que fizemos a desinfecção, o desenvolvedor ocultou as atualizações do WordPress do cliente, isso resultou e mais de 680 entradas via SQL Injection no site do cliente. Atitude totalmente irresponsável e amadora com o cliente uma vez que foi desativada as atualizações mas não foi feito nenhuma ação de proteção no site e hoje contamos com diversos plugins de segurança que previnem esse tipo de ação.

Chega de enrolar e vamos ao que interessa!

- Acesse o site https://sitecheck.sucuri.net/

- Informe a URL do site que está com problemas e em seguida clique em Scan Website

- Após o passo 2, ele irá reportar algo como a imagem abaixo.

(Ok, agora você já sabe quem é o vilão!) - Acesse o painel Administrativo do WordPress.

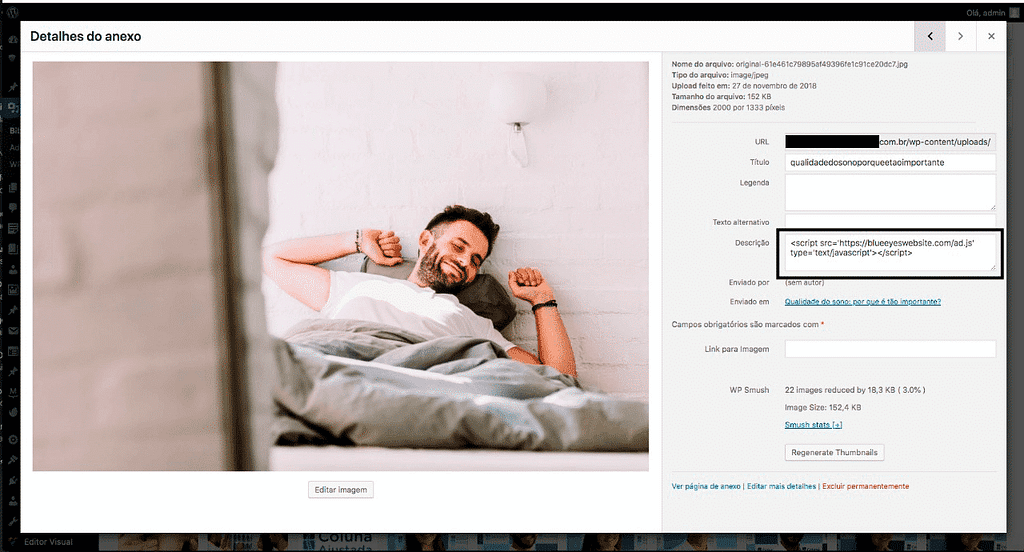

- Clique em mídia, e selecione a primeira imagem da galeria, ela abrirá desta forma igual a imagem abaixo. (Lembrando que na grande maioria das vezes, os códigos são inseridos na descrição das imagens mas não é uma regra, pode estar nas páginas, posts ou widgets de texto.)

- Copie o código em um bloco de notas, você pode precisar dele…

- Verifique todas as imagens e apague o código dela, um a um. Independente do tamanho da sua galeria tem que ser feito, ou se dominar o uso do mysql você pode passar para o passo 11.

- Feito isso, abre uma aba anónima, e volte ao site do sucuri e refaça o passo 2.

- Continua com problemas? Acesse o painel da sua hospedagem, e tenha acesso ao Phpmyadmin.

- Escolha o banco de dados correspondente ao site que está infectado.

- Na barre superior, localize o botão “pesquisar” e clique nele.

- Cole o código do inject e deixe as opções igual estão na imagem.

- Após a busca você terá um resultado como esse, no nosso caso existiam códigos em toda a tabela wp_posts

- Clique em procurar na tabela e faça conforme o video abaixo… Apague um a um com atenção…

- Apagou tudo que tinha para apagar? Acesse o site do sucuri novamente e veja se tudo se normalizou.

Se procurar no google, pode encontrar uma linha de comando que pode deletar todos os códigos de uma vez só, mas nesse caso optei por mostrar a forma manual pensando na maioria.

Indico também para verificar problemas o plugin: Anti-Malware Security and Brute-Force Firewall

Ele mostra problemas como códigos maliciosos no tema e te da o devido caminho para realizar a limpeza.

Espero ter ajudado e conto com o seu comentário!

Dica**

Não deixe seu site em WP desatualizado, procure sempre manter totalmente atualizado para evitar problemas como esse que é só a ponta do iceberg.

Considerações

Prezar pela “Saúde” do site do seu cliente é prezar pela qualidade do backlink que você possui no rodapé do site dele, você não quer ter a imagem do seu site atrelada a um site onde os clientes entram e o anti-virus dispara não é verdade? Procure, se informe e proteja-se, todos nos ganhamos com isso, principalmente desenvolvedores sérios.

Conheça a Lumina

Entre outros serviços, a Lumina é uma agência de Marketing Digital em Porto Alegre e está no mercado desde 2008.

Caso precise desinfectar o seu site e não quer fazer isso sozinho, fale conosco pelo chat.